- 所属

- 兵庫県立大学 大学院 応用情報科学研究科 高信頼情報科学コース

- 職名

- 准教授

- キーワード

- 情報セキュリティ 軽量暗号 暗号解析 ホワイトボックス暗号

- 助成期間

- 平成31年4月─令和4年3月

- 2008年

神戸大学 大学院 自然科学研究科 電気電子工学専攻 博士前期課程修了

- 2008年

ソニー株式会社 入社

- 2013年

デンマーク工科大学 客員研究員

- 2013年

神戸大学 大学院 工学研究科 電気電子工学専攻 博士後期課程修了

- 2017年

カーネギーメロン大学 客員研究員

- 2017年

兵庫県立大学 大学院 応用情報科学研究科 准教授

- 2018年

情報通信研究機構(NICT)招へい研究員

- 2018年

カーネギーメロン大学 特任教員

Society5.0に向けて、非力なエッジデバイスのセキュリティを高める

超スマート社会(Society5.0)では、多種多様なセンサーが取得した情報をクラウドにて収集・蓄積・分析し、適切な情報処理をシステム全体で効率よく行うことが求められます。

しかし、データ収集用デバイス(エッジデバイス)はハードウェア資源が十分でなく、セキュリティシステムの実装が困難であり、攻撃者のターゲットになりやすい状態にあります。

たとえばドローンで民家に近づき、スマート家電のセンサーデバイスから消費電力や電磁波情報を悪用し、秘密鍵を取得して、家人が意図しない操作を引き起こす攻撃も示されています。今後、自動運転や知能ロボットなどが普及すれば、エッジデバイスに対する攻撃、情報の改ざん等は、人命に関わる大事故に繋がるでしょう。

本研究ではこの課題を解決するため、「オンライン鍵管理サービス」の研究開発を行っています。

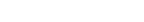

オンライン鍵管理サービスは、重要なマスタ鍵をサーバに保管し、リソースに制約があるエッジデバイスは定期的にサーバから一時鍵を受け取ることで、他のデバイスやサーバとの暗号化通信をセキュアに行うことができる仕組みです。サーバで頻繁にマスタ鍵を更新すれば、仮にエッジデバイスに侵入されて一時鍵を盗まれたとしても、被害を最小限に抑えることができます。

エッジデバイス自体は非力であるにも関わらず、重要な役割を担っている。そのため、仮に鍵を盗まれても安全性が保たれることが大事

エッジデバイス自体は非力であるにも関わらず、重要な役割を担っている。そのため、仮に鍵を盗まれても安全性が保たれることが大事鍵流出を防ぐ「ビッグ暗号鍵技術」の開発

オンライン鍵管理サービスにおいて、各デバイスのマスタ鍵を一括管理するサーバには、高い安全性が求められます。しかし従来のセキュリティ方法では、一度サーバに侵入されてしまえば、データの盗難を防ぐ手段はありません。ユーザーIDやパスワード、クレジットカード番号などの情報は、とてもデータサイズが小さいため、ごく僅かな転送時間で持ち出すことが可能です。

この課題を解決するためには「侵入防止」だけではなく、「サーバに侵入されても重要データを持ち出すことができない仕組み」が必要です。私は数年前に「128bitの鍵を圧縮不可能な100TBの大容量データに変化させることができれば、外部への転送は困難になる」というアイデアを得ており、本研究においてこのアイデアを「ビッグ鍵暗号技術」として具体化しました。

詳しく説明すると専門外の方には理解しにくくなるため、ごく簡単に言えば、暗号化の過程で参照するテーブルの合計サイズを数GBから数TBに増やすことによって、暗号鍵のデータサイズを大容量化し、ビッグ鍵へと拡大させる技術です。

攻撃者がビッグ鍵を盗むためには、相応の時間をかけてすべてのテーブルを持ち出さなければなりません。さらに、外部への通信量に制限を設ければ、一度の侵入ですべてのデータを盗むことができなくなります。ネットワークを監視するシステムにも発見されやすくなるため、安全性を高めることができるのです。

「自宅の窓から泥棒が侵入した。しかし、財産は窓枠や玄関扉よりも大きな金庫に入っていたため、泥棒は金庫を家から持ち出すことができなかった」とイメージしていただければ、よりわかりやすいのではないでしょうか。

鍵流出のリスクを低下させるビッグ暗号鍵技術の開発においては、頻繁な鍵更新を実現する動作の高速化も重要課題の一つであった

鍵流出のリスクを低下させるビッグ暗号鍵技術の開発においては、頻繁な鍵更新を実現する動作の高速化も重要課題の一つであったエッジデバイスに実装可能な軽量暗号を設計

次に、エッジデバイスが一時鍵を用いて他のデバイスやサーバと暗号化通信を行うための、軽量暗号の開発に取り組みました。

標準的な暗号アルゴリズムであるAES は実装するために7,000ゲート程度を必要としますが、ハードウェア規模が小さいエッジデバイスは2,000ゲート程度しか実装することができません。

そこで、テーブルを8bit から4bitに縮小するとともに、暗号化において大きな計算量を必要とする行列演算をシャッフル演算に換えることで、演算コスト削減を目指しました。

その際、安全性と効率性を両立させるため、あらかじめ小規模ハードウェアと親和性が高いシャッフル構造を考え、さまざまなパターンを試行し、特定の代数的性質を満たしているものを絞り込んでいきました。この作業には計算機での探索や安全性評価に半年以上かかりましたが、その甲斐あって理論限界値である800ゲートを達成しました。

現時点ではAESに準じる安全性を持ち、エッジデバイスに最適化された、最小の軽量暗号であると言えます。

シャッフルを絞り込む作業には、学生たちも参加。その意見を取り入れながら、安全性の確保と理論限界値を目指した

シャッフルを絞り込む作業には、学生たちも参加。その意見を取り入れながら、安全性の確保と理論限界値を目指した